Culture générale

Internet et numérique

@njournet

@njournet

[Sources]

Hervé Le Crosnier (univ Caen), des conférences de Benjamin Bayart (FDN), du site la quadrature du net, de nombreuses heures de visionnage de vidéos passionnantes (parisWeb, leWeb, ...), d'une formation qualité web réalisée par Opquast, des slides de Guillaume Subiron (encore la quadrature ;-).

[Licence]

[De quoi parle ce cours ?]

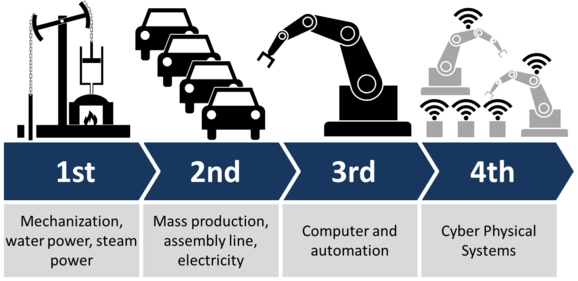

[Les outils dont se sont dotés les hommes pour évoluer]

[2010 VS 2020]

[Accès à la connaissance]

[2010 VS 2020]

[Musique, films et séries]

"Si je suis élu président de la République, il n'y aura pas de licence globale parce que je crois au respect de la propriété de celui qui écrit, compose, tourne, peint, sculpte, et je n'accepterai pas l'idée de vol organisé sous prétexte de jeunisme et de la société de l'information, parce qu'avec ça on tuera définitivement toute forme de création." Nicholas Sarkozy 2008

[2010 VS 2020]

[Evolution des services]

[Travail]

[Argent]

[Rencontre]

[Divers]

[2010 VS 2020 : de nouveaux métiers]

"85% des metiers de 2030 n'existent pas encore"

[2010 VS 2020 : de nouveaux modèles]

[Economie circulaire]

[2010 VS 2020 : de nouveaux modèles]

[Uberisation]

[ICO]

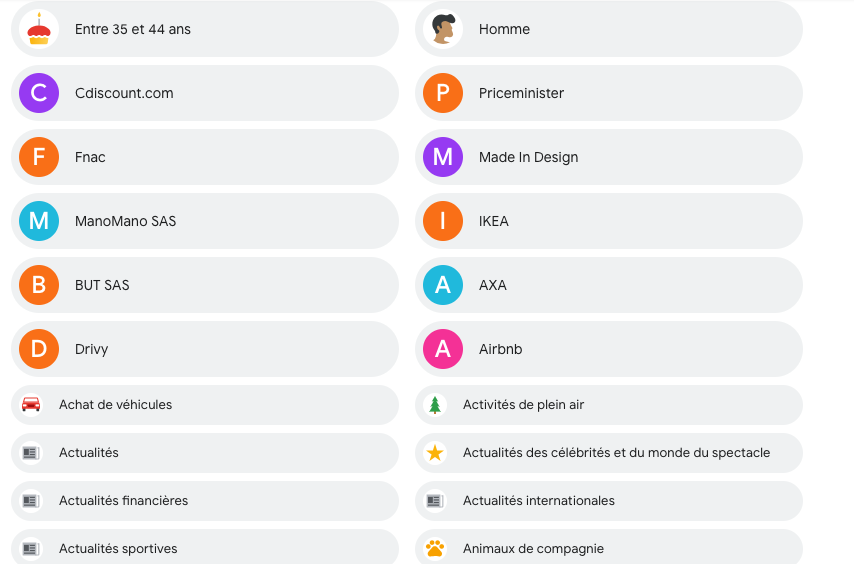

[2010 VS 2020 : la publicité]

"Pensez à toutes ces nouvelles circonstances favorables. Nous pourrons utiliser l'interactivité pour faire participer le consommateur à nos publicités. Nous pourrons susciter des réactions immédiates." Edwin Artzt (Procter & Gamble) - 1994

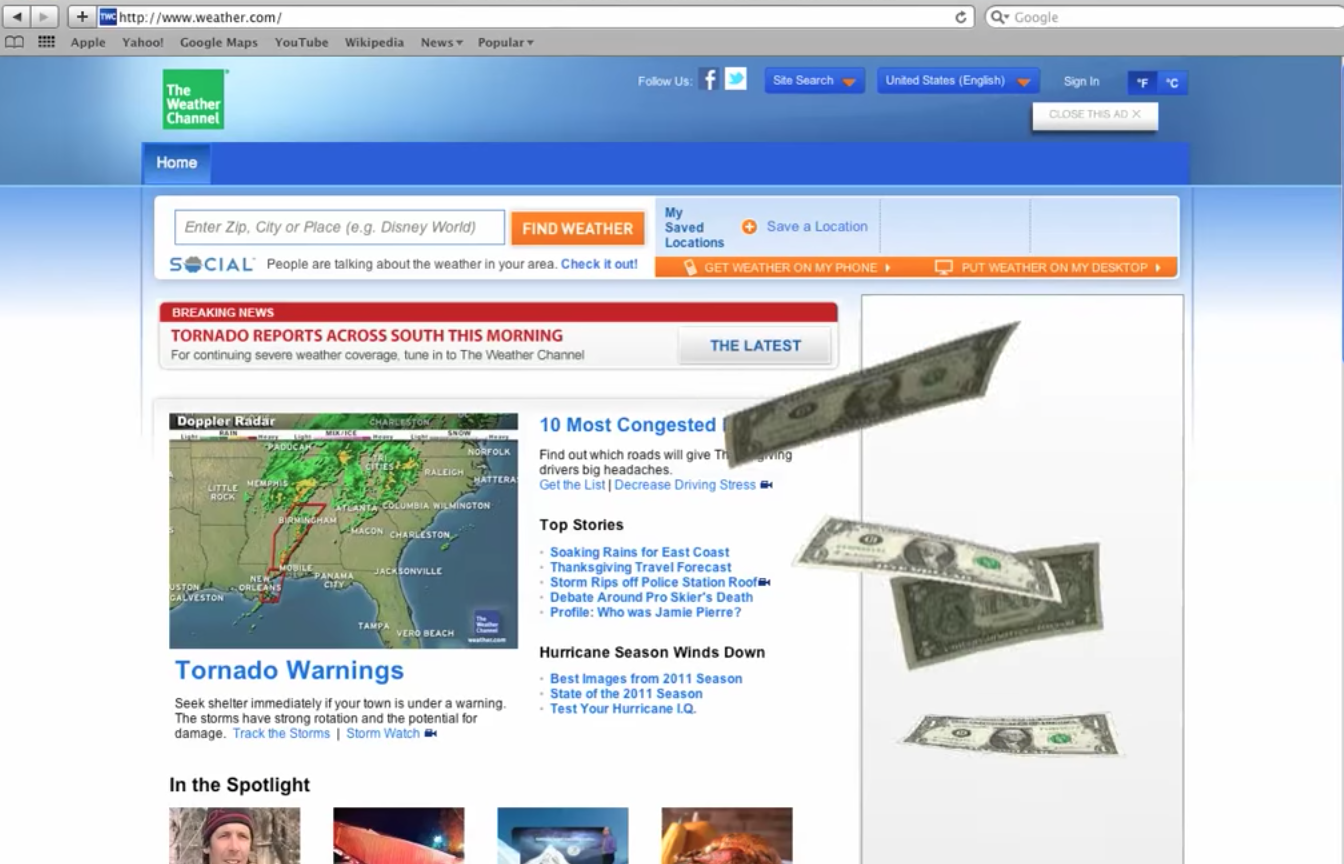

[468x60 : la bannière est née]

[Les pop-up]

[2010 VS 2020 : la publicité]

[Publicité contextuelle]

"septembre 2009, le Royaume-Uni a vécu une journée historique: les dépenses publicitaires sur le Web dépassent celles de la télévision pour la première fois de son histoire."

[2010 VS 2020 : le web 3.0]

Les objets connectés n'existent plus ! La bataille fait rage : sécurité, confort, énergie, jeu, animaux, nourriture ... !

Les objets connectés n'existent plus ! La bataille fait rage : sécurité, confort, énergie, jeu, animaux, nourriture ... !

[2010 VS 2020 : le web 3.0]

Addiction à la connexion (50/100 objets par pers)

[Comprendre internet]

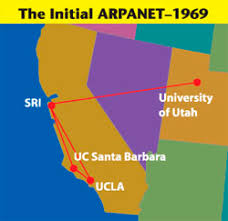

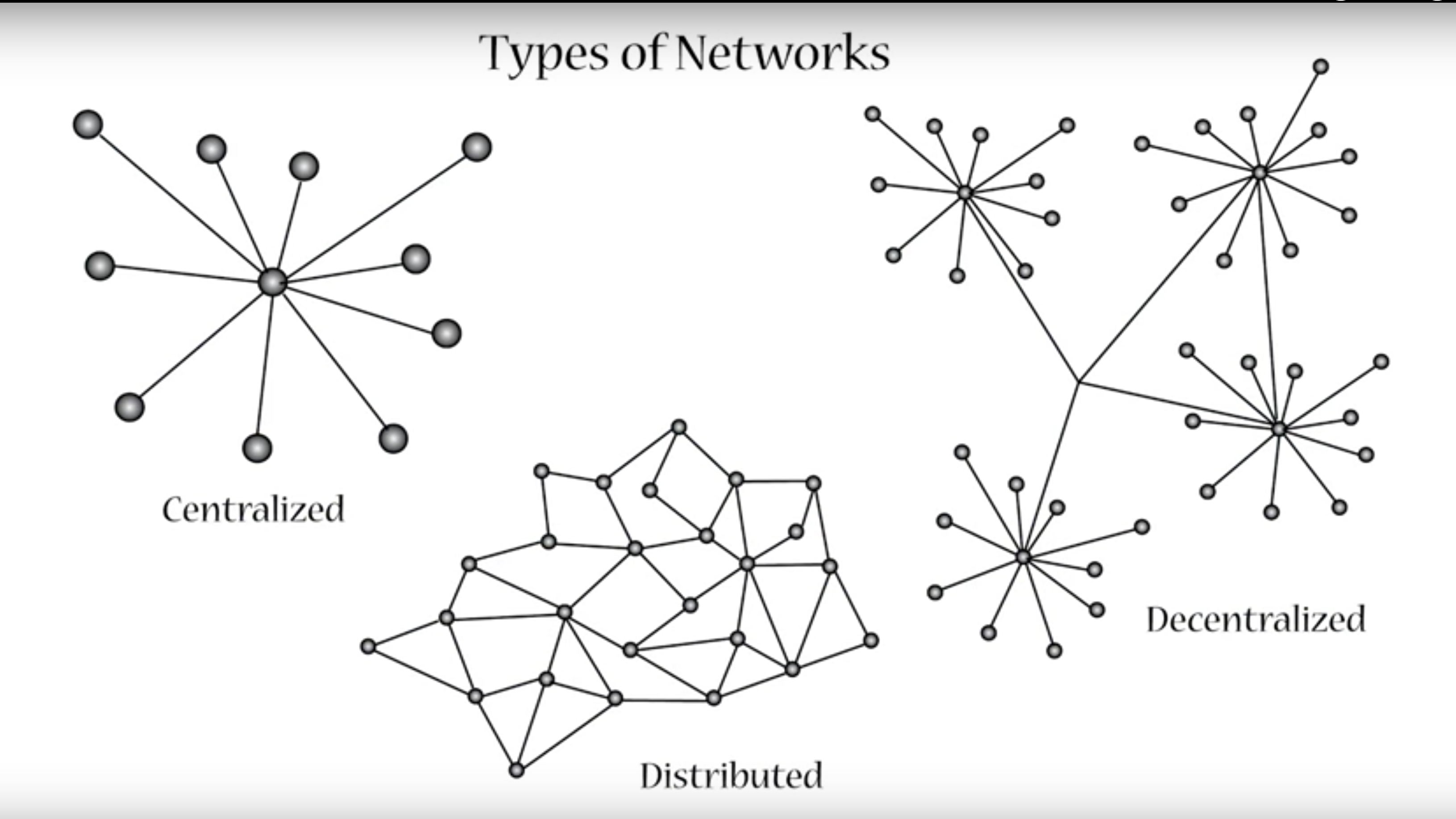

Transmission par paquets non centralisée avec perte de signal

Transmission par paquets non centralisée avec perte de signal

Echanges de données entre chercheurs. Plusieurs projets en parallèle. Arpanet est créé afin d'unifier les techniques de connexion.

Echanges de données entre chercheurs. Plusieurs projets en parallèle. Arpanet est créé afin d'unifier les techniques de connexion.

Années 80 : IEFT (groupe informel) travaille sur IP, TCP, courriel, routage, IPsec, HTTP, FTP, ssh, LDAP, SIP, mobile IP, ppp, RADIUS, Kerberos, courriel sécure, video & audio diffusé

Années 80 : IEFT (groupe informel) travaille sur IP, TCP, courriel, routage, IPsec, HTTP, FTP, ssh, LDAP, SIP, mobile IP, ppp, RADIUS, Kerberos, courriel sécure, video & audio diffusé

[Internet : les 3 fondements]

Des réseaux interconnectés, un réseau décentralisé.

Des réseaux interconnectés, un réseau décentralisé.

Un réseau ubiquitaire : convergence de l'utilisation du réseau par de nombreux appareils. Le réseau "sait" faire de nombreuses choses : web, mail, skype, IOT, ...

Un réseau ubiquitaire : convergence de l'utilisation du réseau par de nombreux appareils. Le réseau "sait" faire de nombreuses choses : web, mail, skype, IOT, ...

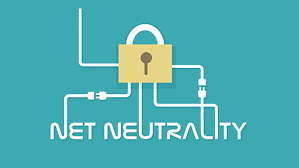

Neutralité du réseau : les paquets naissent libres et égaux en droits.

Neutralité du réseau : les paquets naissent libres et égaux en droits.

[Comprendre internet : ICANN]

Association à but non lucratif qui (entre autre) relie les adresses IP à des noms de domaine et qui manage la “forme” des noms de domaine.

Association à but non lucratif qui (entre autre) relie les adresses IP à des noms de domaine et qui manage la “forme” des noms de domaine.

importance du découpage des noms de domaine : .ps ? .vin pour 8M d'€ ... Influence des USA pendant des années !

importance du découpage des noms de domaine : .ps ? .vin pour 8M d'€ ... Influence des USA pendant des années !

Changement en 2016 (merci Snowden). Réorganisation sur un modèle multipartite (états, civils, GAFA)

Changement en 2016 (merci Snowden). Réorganisation sur un modèle multipartite (états, civils, GAFA)

[Se faire sa culture]

@Korben, @presseCitron, sinon regardez ce type de liste et @njournet pour me faire plaisir :)

@Korben, @presseCitron, sinon regardez ce type de liste et @njournet pour me faire plaisir :)

Beaucoup de veille sur LinkedIn. Pour démarrer regarder ce type de liste (votre compte doit être nickel).

Beaucoup de veille sur LinkedIn. Pour démarrer regarder ce type de liste (votre compte doit être nickel).

Suivre les chaînes de conférences de qualité . web2days, sudWeb, leWeb, bordeaux IO

Suivre les chaînes de conférences de qualité . web2days, sudWeb, leWeb, bordeaux IO

Suivre les "digital évangélistes" compétents : Fanny Bouton, Oussama Ammar, Benjamin Bayart, Olivier Ezratty, Stephane Mallard

Suivre les "digital évangélistes" compétents : Fanny Bouton, Oussama Ammar, Benjamin Bayart, Olivier Ezratty, Stephane Mallard

[Restez connectés à l'IUT]

https://diff.u-bordeaux.fr/sympa/subscribe/emplois-info-iut (mettre son @ perso)

https://diff.u-bordeaux.fr/sympa/subscribe/emplois-info-iut (mettre son @ perso)

https://www.linkedin.com/groups/4568642

https://www.linkedin.com/groups/4568642

http://www.viadeo.com/groups/?containerId=002idv2sstr6bnm

http://www.viadeo.com/groups/?containerId=002idv2sstr6bnm

@iutInfoBdx

@iutInfoBdx

[La Neutralité du NET]

[La Neutralité en danger]

![]()

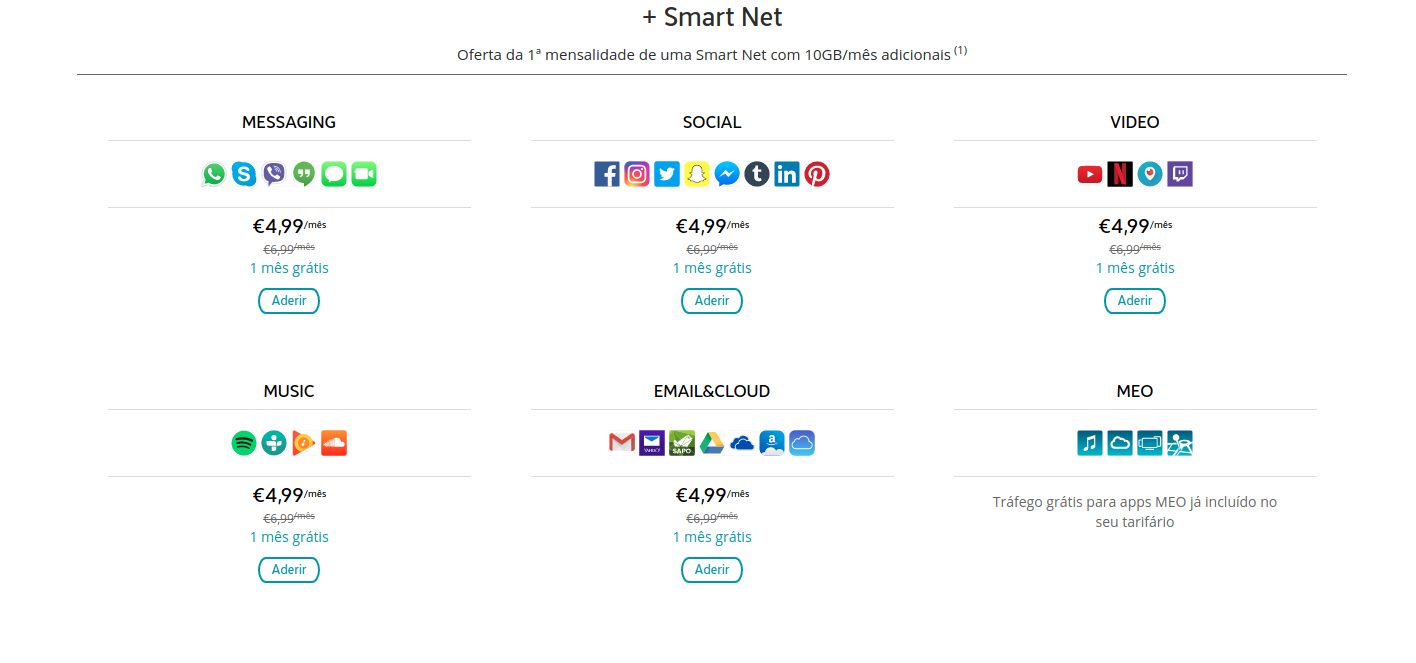

[L’opérateur Meo]

[Un peu d'histoire]

- novembre 2014, Obama exprime son souhait de la préservation de la neutralité

- février 2015 : la FCC (à une voie près) vote en faveur de la neutralité du net.

- mars 2015 : AT&T et US Telecom déposent un plainte contre la FCC considérant que la loi de février 2015 est fantasque, arbitraire et un abus de pouvoir

[Un peu d'histoire]

- novembre 2016, Trump arrive au pouvoir et annonce qu’il souhaite mettre fin à la neutralité d’internet

- Juillet/aout 2017 : vraie/fausse consultation nationale (bots, usurpation identités, ...)

- et le Lundi 11 juin 2018 ...

[Fin de la neutralité du Net aux USA]

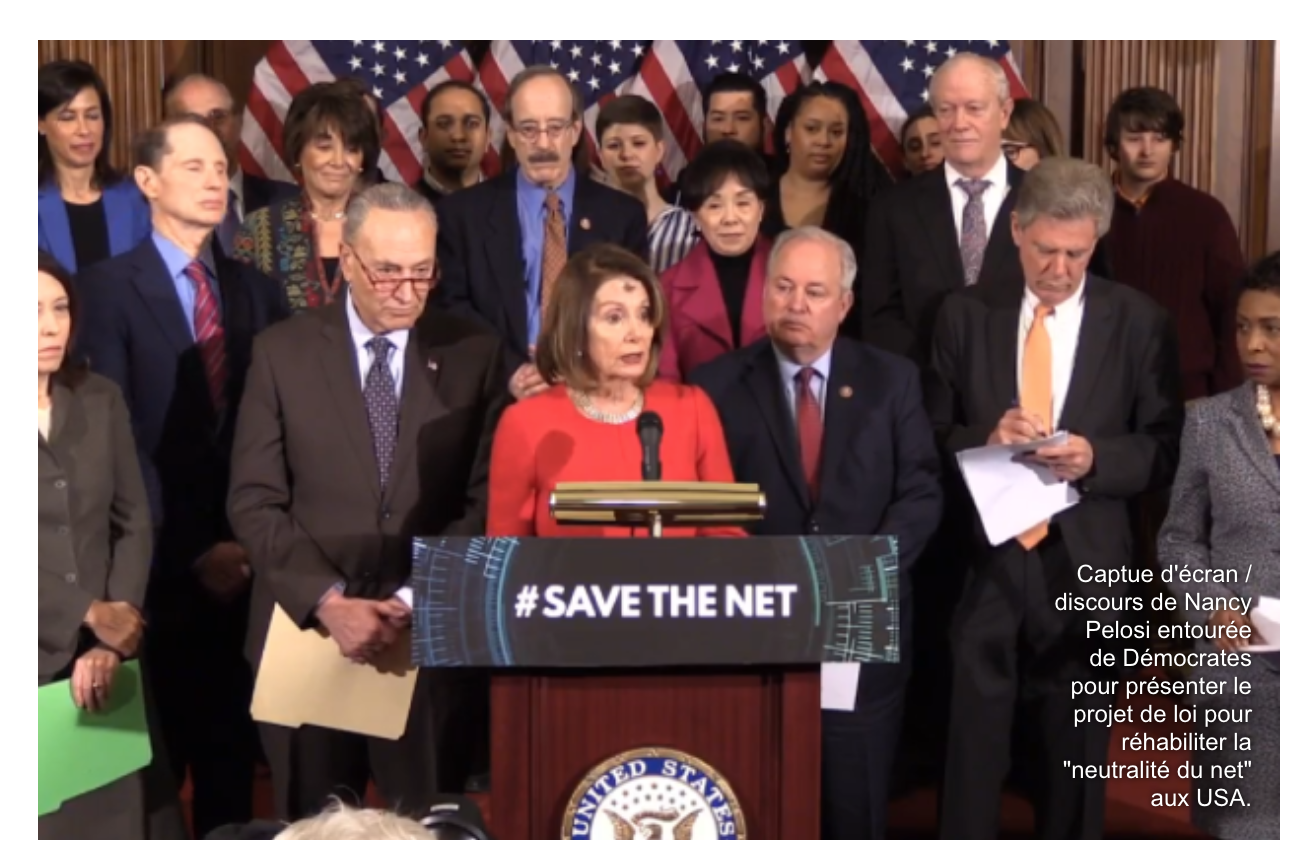

Mais la résistance s'organise. La coalition Battle for the net a déclaré :

"L’Internet tel que nous le connaissons ne va pas s’arrêter soudainement. Mais à chaque seconde qui passe jusqu’à ce que la neutralité soit restaurée, il mourra lentement. Les gens vont être énervés. À raison. Nous devons transformer cette colère en force productive et noyer les députés sous un flot d’appels et de mails pour réclamer l’utilisation du Congressional Review Act (CRA) afin d’outrepasser la décision de la FCC."

[Pas grand chose depuis ...]

Des tentatives au parlement pour réhabiliter la « neutralité du net ». Depuis décembre 2019 les états peuvent adopter leur propre leglisation (suite à une bataille juridique).

[Et l'europe dans tout ça ?]

- décembre 2015 : neutralité du net officiellement adoptée par les institutions européennes.

- exception pour des services spécialisés : par exemple la VoIP permettant de réaliser des opérations chirurgicales

- Attention à l’imagination des FAI : mise en place contrôlée du zero rating

- Mort de certains sevices communautaires (Reddit, Imgur, etc.) pourraient peut-être fermer, incapables de rentrer dans leurs frais de fonctionnement, faute de trafic

[L'IA]

[L'IA est partout]

[Agents intelligents]

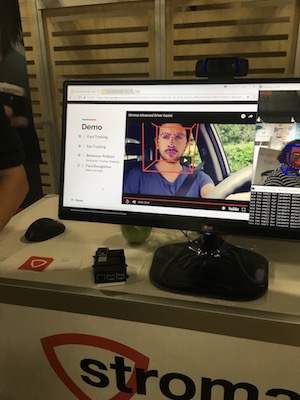

[Vision par ordinateur]

[L'IA est VRAIMENT partout]

[Médecine]

[Robots]

[L'IA et les entreprises]

[Entreprises 4.0]

[L'IA et les pépites françaises]

[Prédiction de pannes/qualité]

[Logistique] [ChatBot]

Addiction à la connexion (50/100 objets par pers)

Problème de gouvernance : neutralité de ce nouveau réseau ?

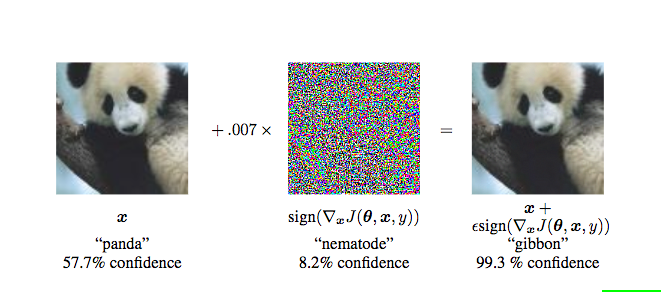

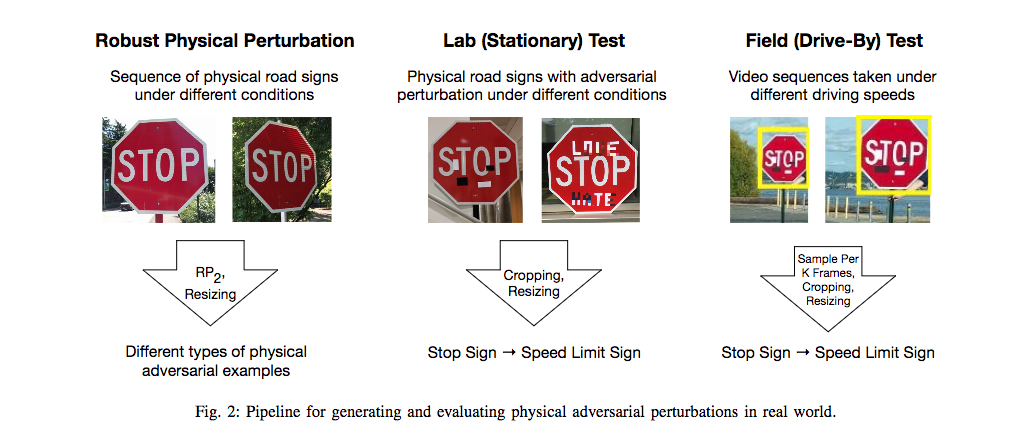

[Hacking d'IA]

- Les attaques contradictoires -

[Hacking d'IA]

- Les attaques contradictoires -

.

On peut aussi apprend à reconnaître des faux exemples alors cela fait baisser les résultats de reconnaissance sur les vrais exemples (mais complexe)

Le problème c’est qu’on sait pas exactement ce qui se passe dans les réseaux de neurones. Donc complexe d'anticiper les choses.

Le Fight Club d'IA de Google formera les systèmes à se défendre contre les attaques cybernétiques

IBM lance en open source sa boite à outils Adversarial Robustness pour améliorer la sécurité de l’IA

[Le GreenIT]

[Le GreenIT]

Rapport entre ressources consommées et leur renouvellement naturel (la terre est un espace physique fini on vit depuis 30 ans au dessus de nos moyens)

[Les TIC et l'énergie]

10% de l’énergie mondiale actuellement, 30% en 2030

un email avec pièce jointe = un ampoule basse consommation (équivalent de 15 centrales nucléaires)

moteurs de recherche : 1 recherche par jour pendant 1 an = 9,9kg de co2 (1 seconde de voiture = 1 kg de co2)

qui consomme le plus d’énergie : 4 états (USA, Chine, Russie, Japon), puis "Cloud"

14 milliards d’appareils connectés à internet dans le monde ont consommé 616 Terawatt heure (400 par manque d’optimisation, 80 milliards de $ perdus)

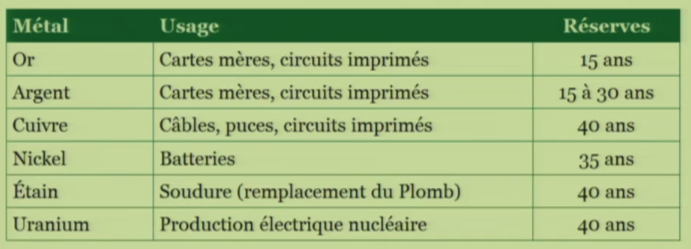

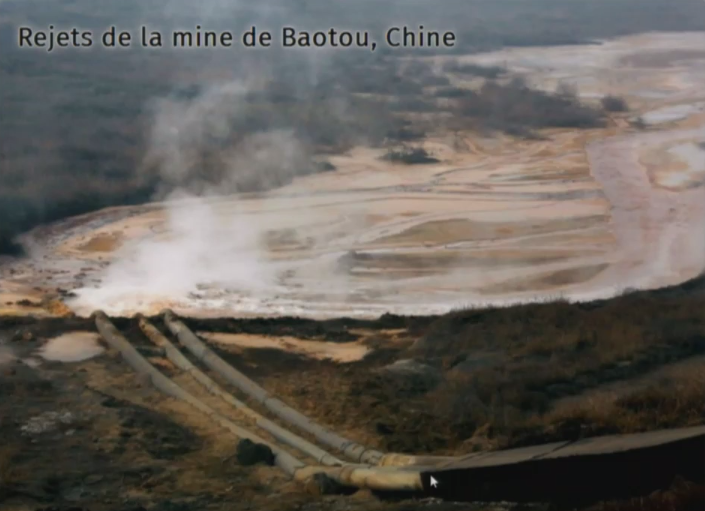

[Production de TIC]

60% de l’électricité est de l’énergie fossile

[Production de TIC]

Pour créer une puce électronique de 2g, et moins d’un cm : 700 g de gaz élémentaires, 72g de produits chimiques, 1600 g d’énergie fossile, 32000g d’eau

Des puces partout téléphones, cartes de paiement, carte de fidélité, ordinateurs, RFID, puces sous cutanées, voitures, ...

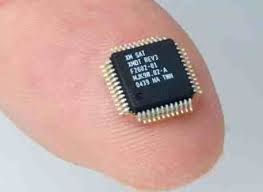

[Production de TIC]

L’extraction entraîne des rejets toxiques important : métaux lourds, acide sulfurique, éléments radioactifs.

Les terres rares sont indispensables pour la conception de TIC (Chine uniquement)

[Fin de vie du matériel]

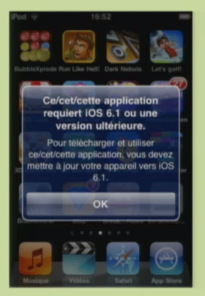

Un ordinateur en 1960 : 10 ans, 1998 : 4 ans ; 2005 : 2 ans

[Obsolescence matérielle]

difficulté à réparer un appareil (ou upgrader)

les gens ne cherchent pas à réparer et préfèrent le neuf (mode)

mais pas que : meilleurs performances, meilleurs économies énergétiques, ...

[Obsolescence logicielle]

Acheter un nouvel appareil pour faire fonctionner un nouveau logiciel

I windows/office 200 par rapport à 2010 : 15X plus de puissance processeur, espace disque X 47, mémoire vive X 70

Le matériel est performant, mais les logiciels sont de plus en plus gourmands

[Que deviennent nos anciens appareils ?]

réglementation stricte en Europe (2003) : impose la collecte et le traitement des déchets

mais seuls 20% dé déchets électroniques sont collectés (pas forcément recyclés)

La France a signé le traité de Bâle (1992) qui interdit l’exportation des déchets électrique

[Que deviennent nos anciens appareils ?]

MAIS 80% sont exportés vers l'Afrique et l'Asie pour une seconde vie pour réduire la fracture sociale

MAIS 3/4 sont HS et finissent là ...

Ghana (52 km2, la moitié de Paris) : les enfants brulent le cuivre (à l’air libre) avec plomb, mercure,

Guiyu : femmes et enfants récupèrent les composants dans des bains d’acide.

[Solutions ?]

Emails : éviter les pièces jointes (j’ai un doute)

Eviter de reprendre les messages précédents (j’ai un doute), Vider sa boite de messages régulièrement (j’ai un doute)

éteindre et débrancher dès que possible

Entrer url si on connaît plutôt que passer par google, enregistrer ses favoris

[Solutions ?]

Vous avez du pouvoir en tant que développeur

bing a baissé 20% des résultats de recherche affichés et a économisé 80% de l’énergie

[Vie privée et Internet]

[Truth]

[Oui il y a une surveillance de masse !]

Des états vers d’autres états ou structures

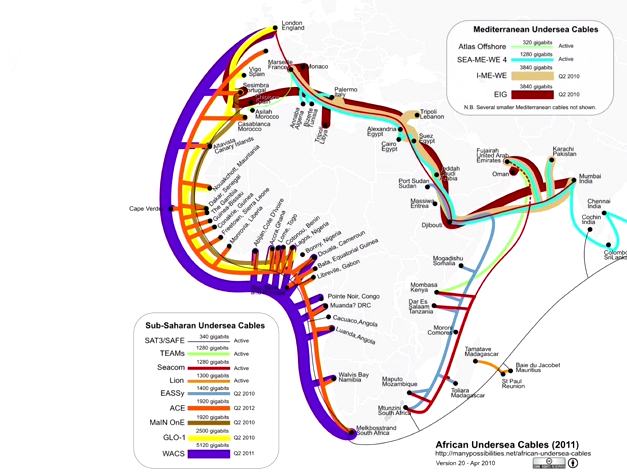

[Un câblage fait pour espionner !]

99% tu traffic passe par des câbles et finit en France et Angleterre

Programme Odyssey (destiné à surveiller le monde Arabe) depuis 2010

Systèmes de traque livré par Orange pour Bachar El assad (6 mois après la révolution)

[La (fausse) théorie de l’aiguille dans la botte de foin]

Depuis le patriot act, volonté des états de surveiller

Le Big data sait tout de vous. L’état a accès à tout.

Palantir : sert à croiser les données (messages vocaux, mails, géoloc, sms,...) pour établir des hiérarchies, analyser des émeutes, flux financiers

[Loi de surveillance]

article sur la liberté d’opinion et d’expression est inscrit dans la déclaration universelle des droits de l’homme

[La liberté d’opinion]

tout est dans le cloud, on sait ce que vous faites ou ne faites pas (lecture, musique, ...)

profil google (pour annonces pub)

il faut chiffrer de bout en bout

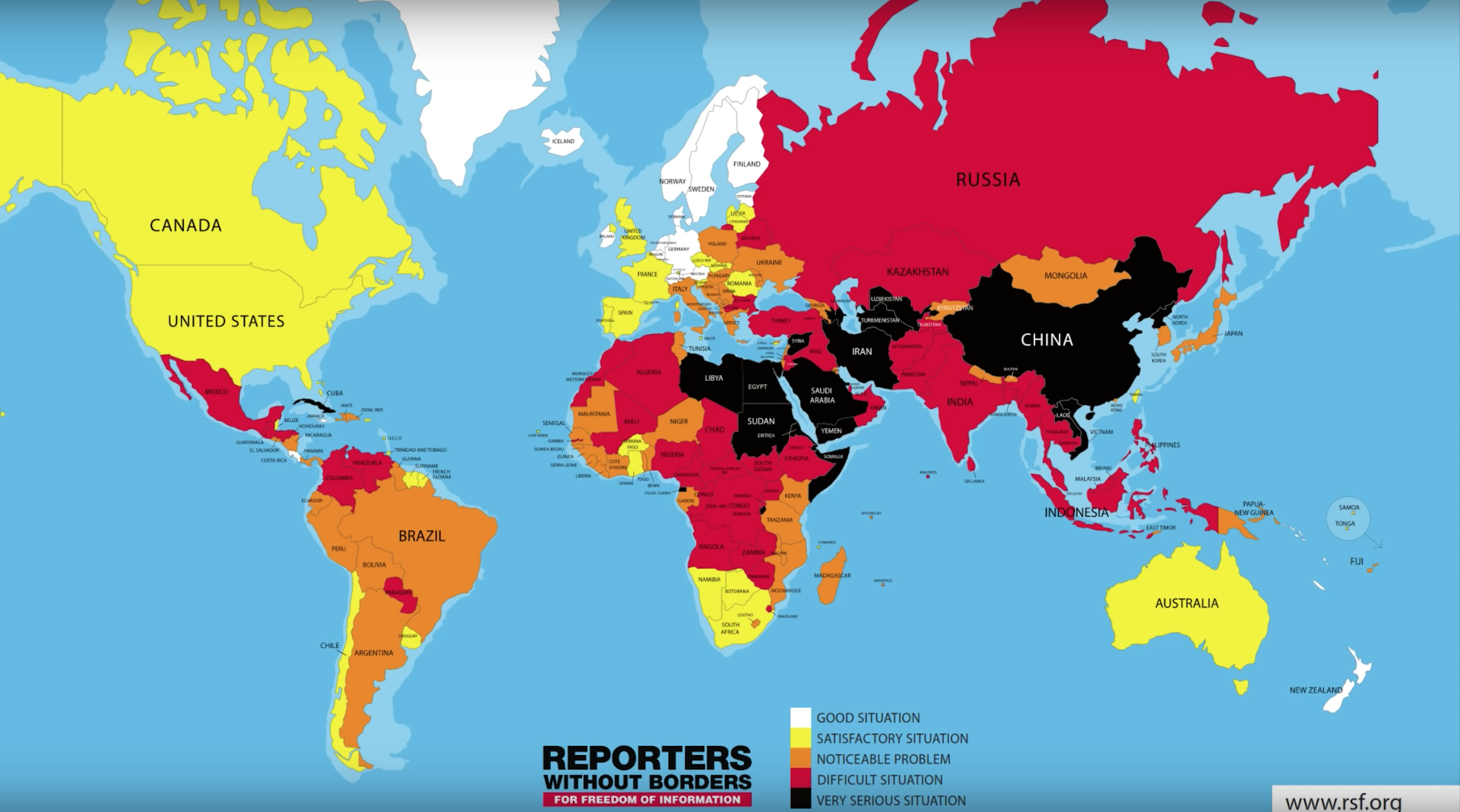

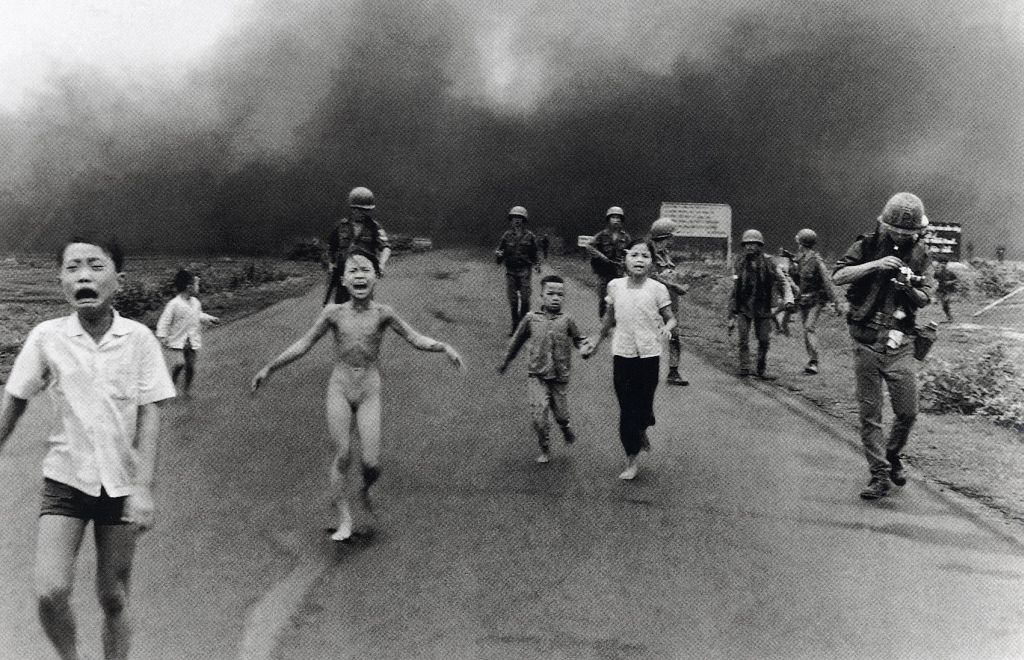

[La liberté d'expression]

Depuis 1946, vecteur de paix selon l’ONU.

Lié à liberté d’accès à l’information (on a le droit de chercher de l’info)

Qui juge des sites interdits en France ? Pas un juge depuis décembre 2014

le blog islamicNews a été bloqué sans raisons connues. D’après LeMonde c’est pour avoir diffuser des extraits (commentés) d’un discourt radical.

[Pouvoir des sociétés privées]

Contrats d’utilisation (facebook, twitter, youtube, ...).

depuis janvier 2015, l’Europe (via les états) demande aux opérateurs ou fournisseurs de service de gérer la surveillance et la censure.

peut-on laisser la notion de terrorisme à des firmes non régies au droit français ? état islamique, Hamas, front de libération de la Bretagne , Charles de Gaule, ...

[Une question cruciale]

Quand facebook décide qu’une information n’a pas à être sur sa plate-forme a plus d’impact qu’un état.

Il faut que les gouvernements soient transparents sur la surveillance : pas de boite noire, raisons de fermeture de contenus, décisions par jugements ...

[La Censure]

[La BlockChain]

[Le BitCoin]

Première crypto monnaie décentralisée

Elle s’échange sur internet de particulier à particulier (donc pas de frais)

Utilisable depuis tous les pays

Impossible de geler un compte, pas de conditions d’utilisation, 1% de commission (VS 2 à 10% avec les banques)

[Comment ça marche]

Générés à travers le réseau en minant (réaliser des calculs rémunérés)

l’algorithme général permet de créer des bitcoins à un rythme prédictif (max théorique 21M )

stockés dans un porte-feuille virtuel. Echange stocké de manière anonyme et permanent

Pour faire un échange il faut le crypter et le faire vérifier par des mineurs

Une clef publique et une clef privée pour envoyer/recevoir des bitcoins

[Qui mine ?]

Au tout début possible de miner avec son processeur sur un ordinateur (avant 2010, jusqu’à 9$ par jour)

Ensuite : minage par carte graphique (gpu) X30 par rapport au processeur (nécessite un coût minimal)

Actuellement : puces créées exclusivement pour miner (30 euros) X20 par rapport à une carte graphique pour 10W contre 250W de consommation

Ce qui arrive : cloud mining (fermes à minage) gérées par 3 entreprises

[Que peut-on acheter ?]

achat : livres, restaurant, bars, machines à sous (lasVegas), location de serveurs, chaussettes en alpaga

échanger des bitcoins contre de l’argent réel (ou le contraire)

1 milliard d’utilisateurs prévus en 2022 (à voire ... actuellement "que" 7.5 millions actifs)

[Limites ?]

Ne pas perdre sa clef publique

Nombre de transactions par seconde très limité (8000 X moins vite que VISA)

Tout s’effondre si 51% des mineurs sont "piratés" ou appartiennent au même groupe (attention au cloud mining)

Impossible à réguler et arrêter pour un état, risque de perdre la main sur sa monnaie pour un état

Impossible à surveiller (mafia, terrorisme)

[Libra]

stablecoin : indexé sur une multitude de monnaies ou actifs

échanger les devises entre utilisateurs de facebook

La validation par acteurs authentifiés réduit le nombre de vérifications nécessaires. Moins de risques d'attaques et cela rend plus simple la détection de fraudes

1000 échanges par secondes contre 10 pour le bitcoin

De très nombreux partenaires (billets d'entrée à 100.000 $) : masterCArd,Spotify, vodafon, ebay, Uber, ...

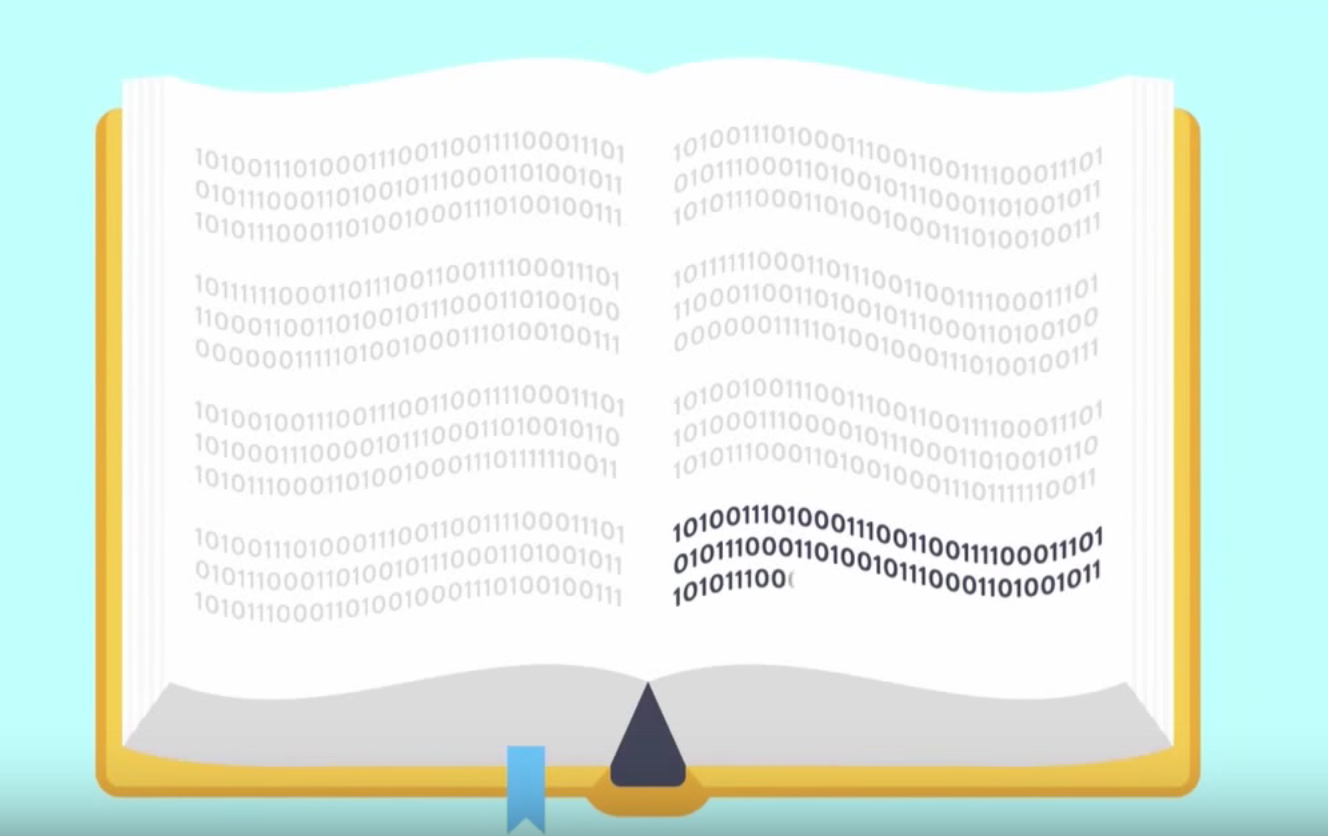

[La blockchain]

Un bloc est créé après chaque transaction

Intégré dans le wallet bitcoin (>50 GO)

L’ensemble des transactions sont répertoriées de manière chiffrées (avec adresses ip en clair)

Calculer/vérifier un bloc pour un processeur prendrait 4000 ans

Le calcul et la vérification d’un bloc est distribué (prend en moyenne 10 minutes) car 10 à 20% des demandes de minage génèrent des erreurs

[Un nombre infini de fonctionnalités]

Télécommunication : échanger des minutes entre abonnés

Secteur bancaire : prêts : crédits, retraits et virements (18 milliards d’économies possibles / an)

Education : Eviter la fraude aux faux diplômes

Secteur privé : certifier les CV, les photos, les communiqués de presse, brevets, ...

Réseaux sociaux : partager ses données sans passer par les serveurs (Synereo implémente déjà ce procédé)

Actes notariés : plus de coûts de conservation pour les notaires

santé, droits d'auteurs, smart contrats, consentement partenaire sexuel

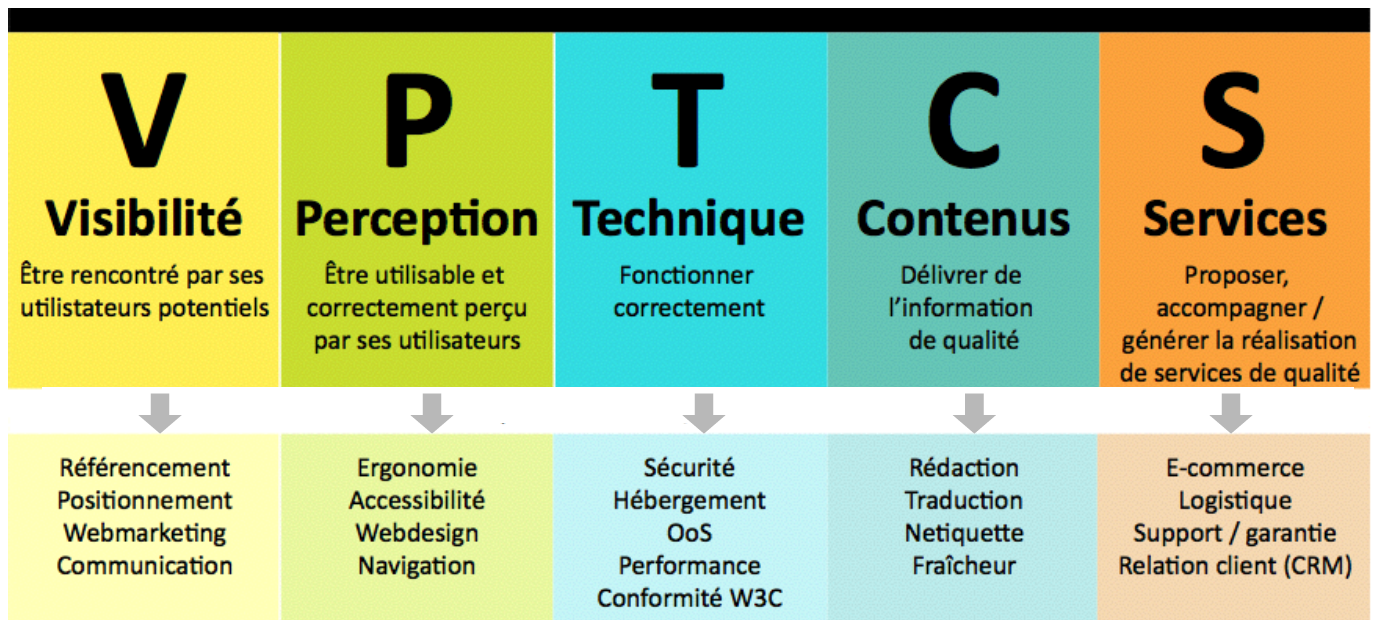

[La Qualité Web]

[Définition]

La qualité Web est l’aptitude d’un service en ligne à satisfaire des exigences implicites ou explicites.

Elle permet de détecter et supprimer les défauts sur les sites.

Elle permet d’améliorer l’attraction, la fidélisation et la conversion

[Un référentiel]

[Une PRIORITE]

Les activités professionnelles en ligne nécessitent des méthodes et des outils de gestion de la qualité

Check-list, référentiel, bonne pratiques de gouvernance sont peu répandues

L’industrialisation des services en ligne rend inévitable et vitale la mise en place et la diffusion de ces outils

[Une bonne pratique Internationale]

Le site est déclaré à la CNIL ! NON!

La politique de confidentialité et de respect de la vie privée est accessible depuis toues les pages ! OUI

[Une bonne pratique fait consensus]

Les hyperliens externes s’ouvrent dans une nouvelle fenêtre ! NON!

Les utilisateurs est averti des ouvertures de nouvelles fenêtres ! OUI

[Une bonne pratique est réaliste]

Toutes les pages du site sont conformes au standard XHTML 1.0 strict ! NON!

Le code source de chaque page débute par une déclaration de type de document (doctype) conforme aux standards du W3C ! OUI

[Une bonne pratique est utile]

Chaque page contient la date de création de mise à jour et de péremption ! NON!

Les dates sont présentées dans des formats explicites ! OUI !

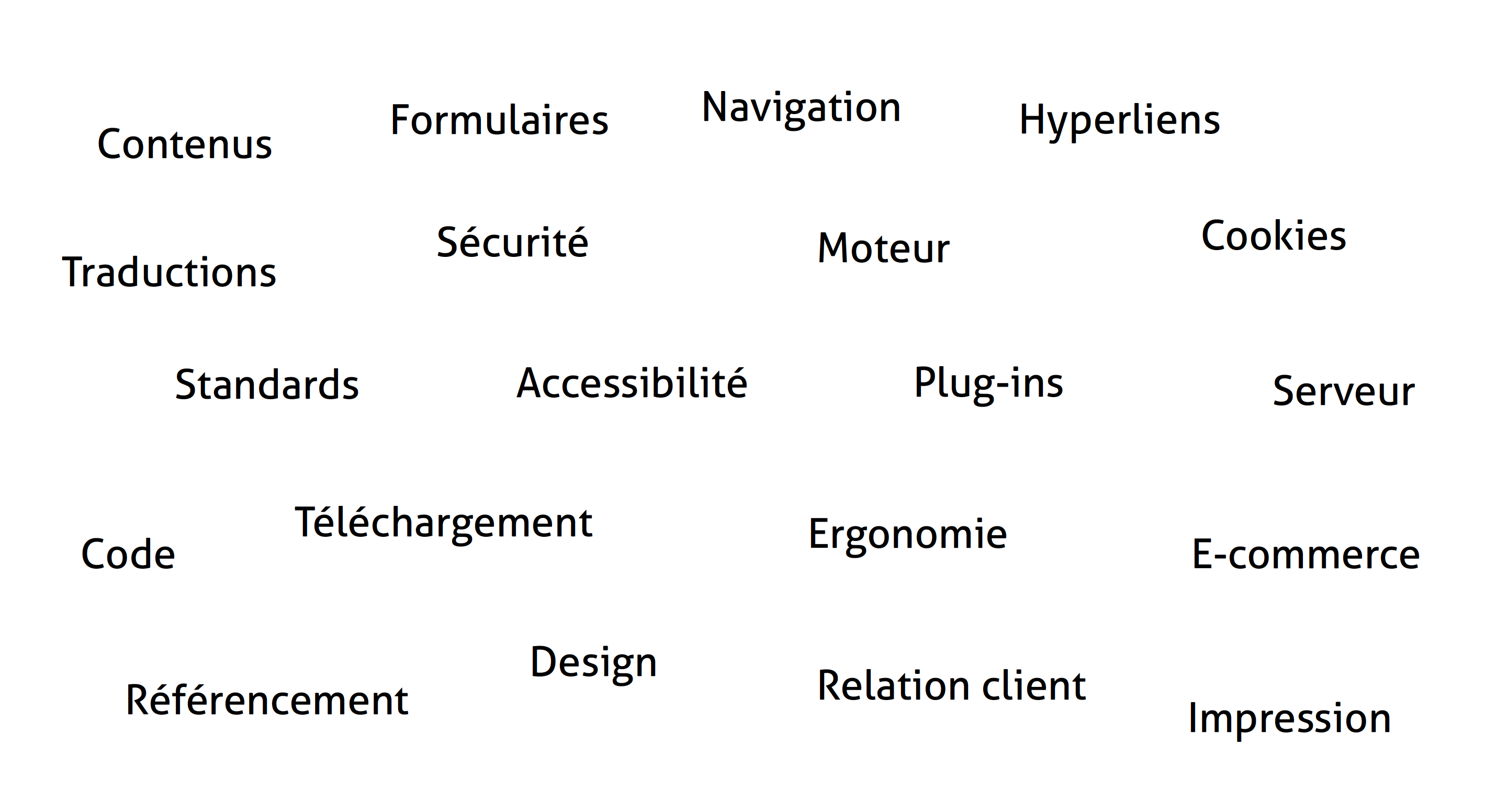

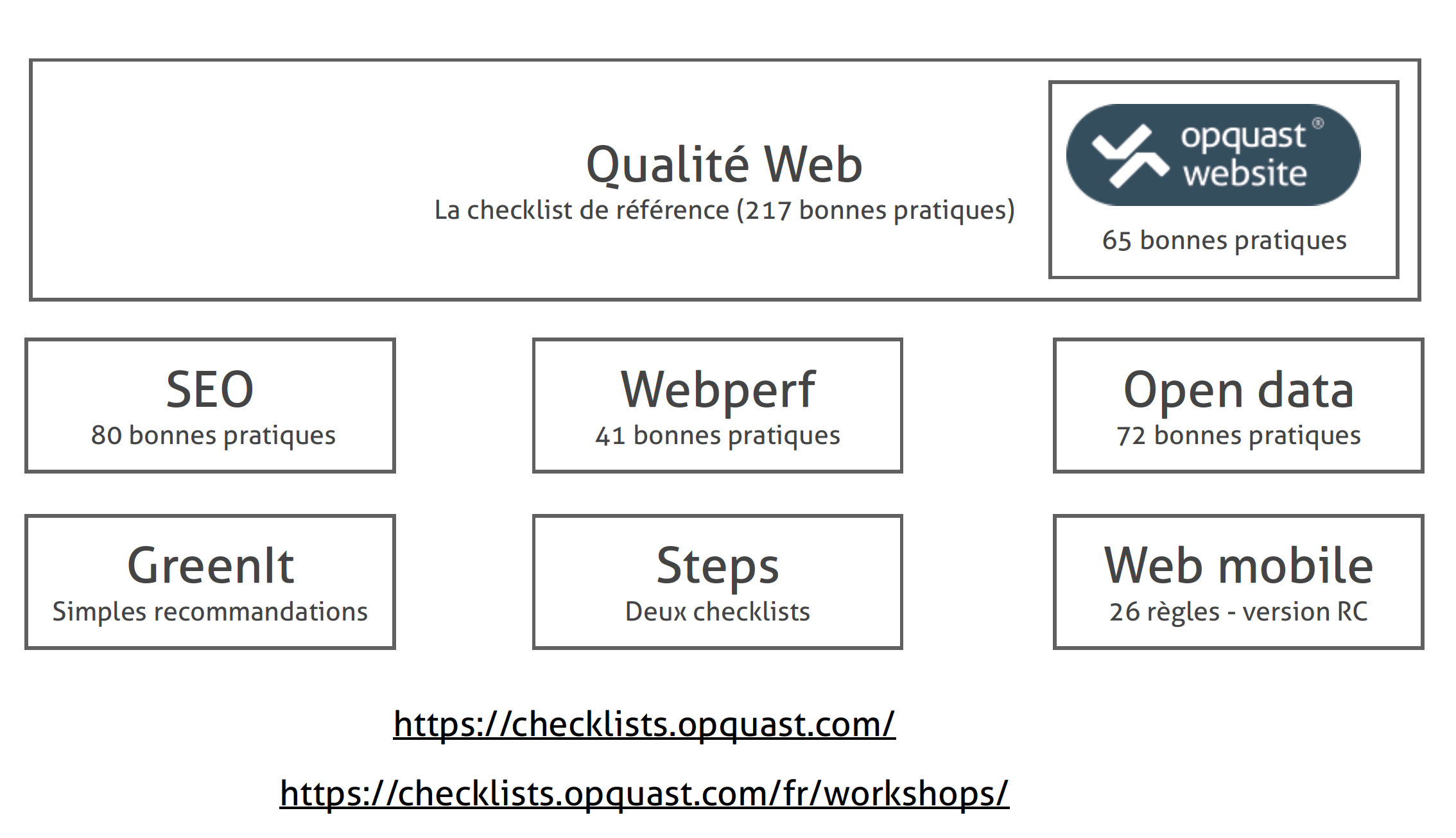

[La qualité : un vaste sujet]

[La qualité : la check-list Opquast]

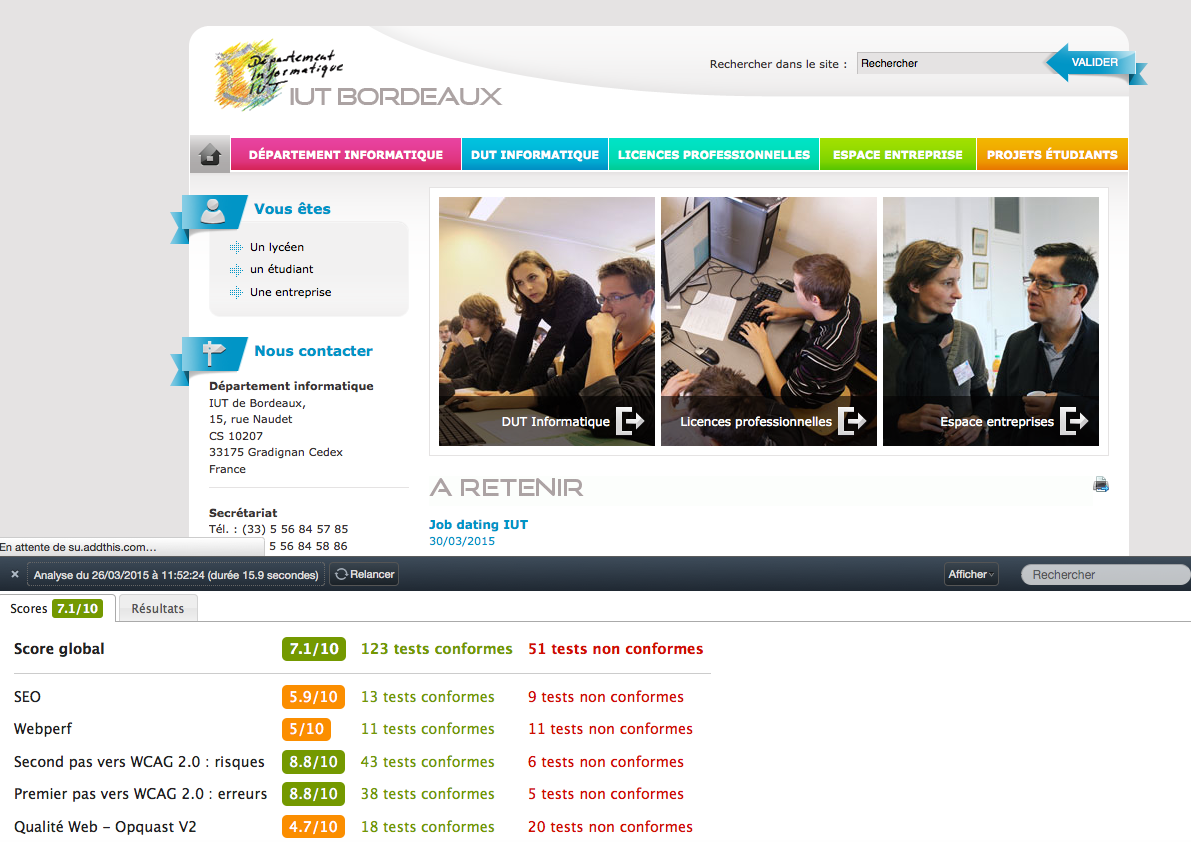

[Des outils utiles]

[internet et le handicap]

[Quelques chiffres]

[Une activité du W3C : la WAI]

WAI : Web Accessibility Initiative

Vérifier l’accessibilité des technologies W3C

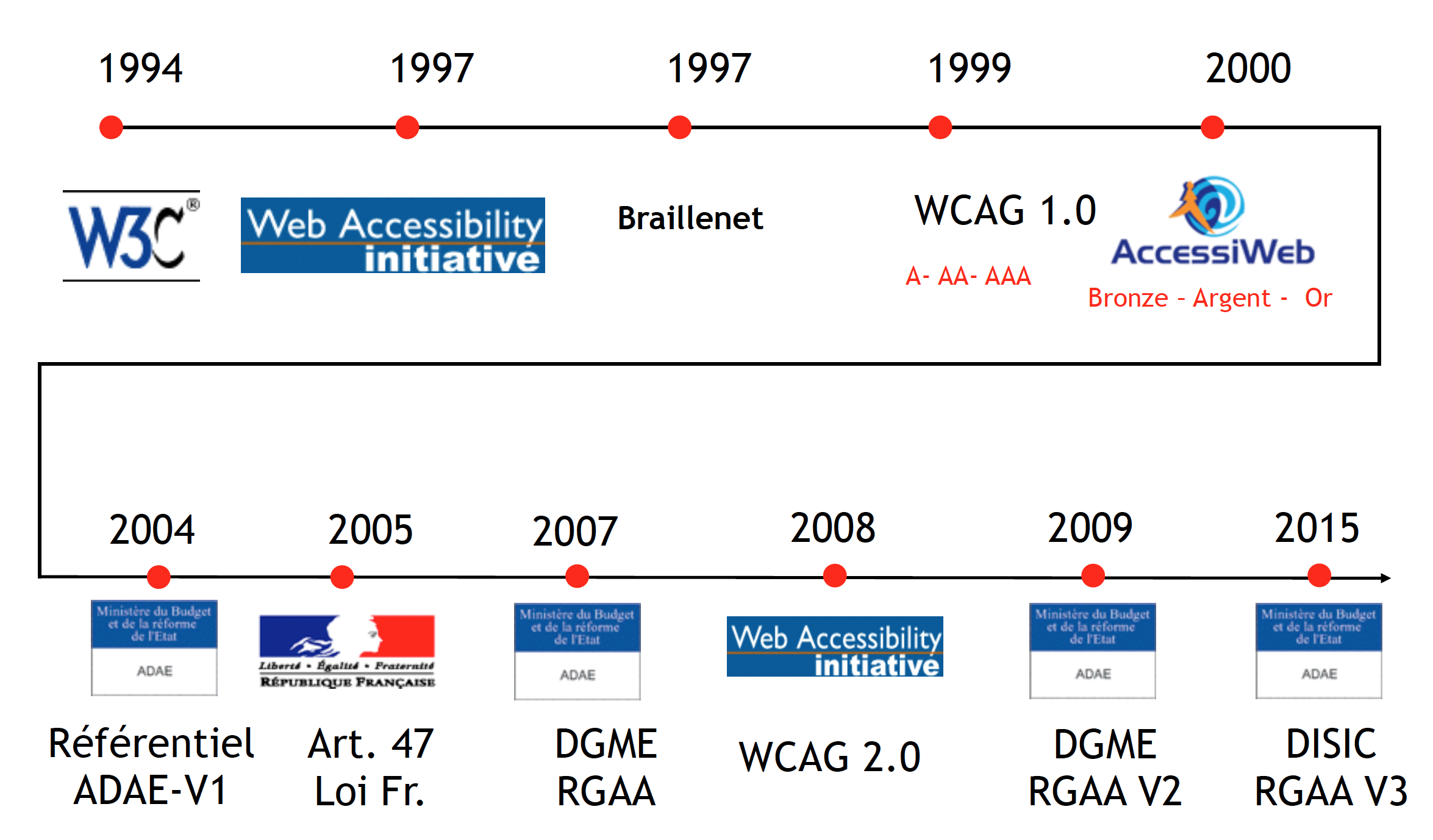

[Un histoire et des lois]

Loi pour l’égalité des droits et des chances, la participation et la citoyenneté des personnes handicapées (11 février 2005)

Article 47 : Les services de communication publique en ligne des services de l’État, des collectivités territoriales et des établissements publics qui en dépendent doivent être accessibles aux personnes handicapées

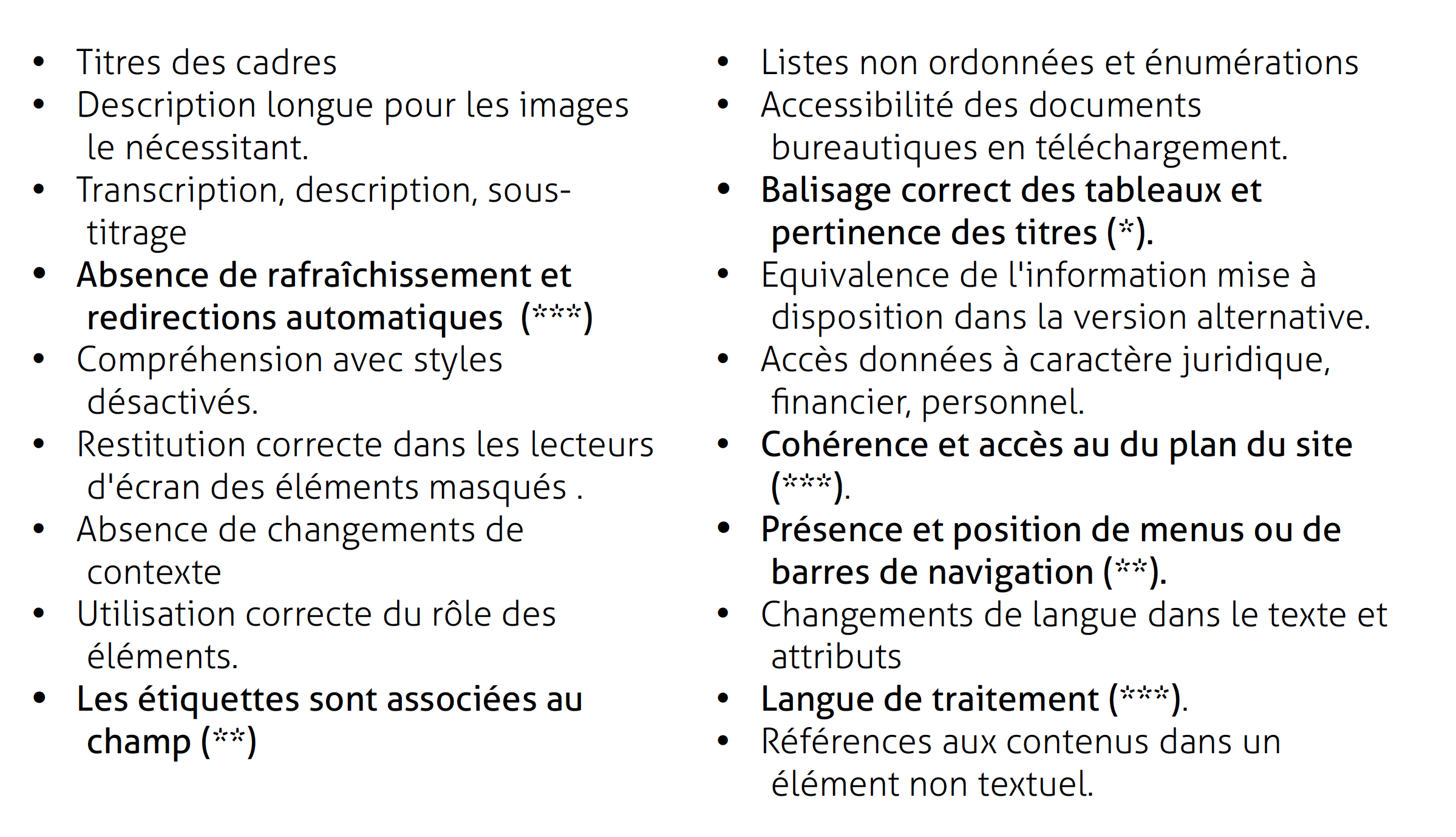

[Exemples de règles]

[histoire et réussite de "start-up" ?]

[Twitter, le mal aimé]

Pour annoncer des nouvelles (décès de stars, sortie d'albums, nouvelles importantes, ...)

Pour créer du buzz (pub, politique, ...)

Pour donner la parole à ceux qui ne l'ont pas (printemps arabe)

Pour sa veille (technologique, sportive, musicale, ...)

Pour troller et exprimer sa haine anonymement envers tout le monde

[Quelques basiques]

Réseau social orienté (on va suivre des following) et éventuellement être suivi (followers)

S’adresser à quelqu’un (@kelkun)

RT @posteur : retweet d’un message

Réduction d’URL (tinyurl, miniLien) ... 280 caractères c’est peu.

Hashtags (génériques ou cryptiques #iutInfoBX1)

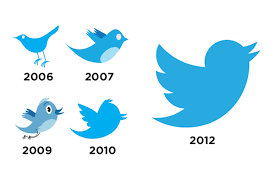

[Pourquoi ça a marché ?]

Ouverture au public le 13 juillet 2006 (3 personnes)

SMS et mobile au coeur de la réflexion Twitter

succès : festival SouthBySouthwest 20.000 tw/jours à 60.000

Se développe en même temps que les mobiles tactiles

[Modèle d'affaire ?]

soutien d’investisseurs (capital risque), monétisation restée très flou jusqu’en 2011 et pas un $ de gagné avant 2017 (et dettes énormes)

petite société qui grossit (8 en 2008, 400 employés actuellement en 2011 et environ 4000 en 2018)

attente : l’extension des usages augmente la valeur de l’entreprise

L'argent vient à 90% de la pub, le reste c'est du partenariat avec des médias et des organisateurs des événements socio-culturels

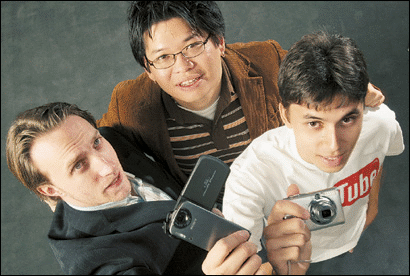

[Youtube la fulgurante]

Acquisition par Google le 18 novembre 2006 (1,65Milliards de dollars en actions)

Youtube en 2018 :(chiffres blogDuModérateur.com)

Nombre de vues par jour : 4 milliards

Nombre de vues par jour sur mobile : 1 milliard (25% des vues)

[Les fondateurs]

Chad Hurley (design), Steve Chen (technologie), Jawed Karim (développement ... devenu étudiant à Stanford)

Légende industrielle sur le concept de partage de vidéos personnelles

En 2017, environ 1500-2000 personnes pour Youtube (90.000 pour Google)

[Le premier Buzz : lonelyGirl15]

Une jeune fille se raconte devant sa caméra

Mais en réalité c’est un montage par une entreprise de publicité (a tenu 2 mois)

Nouvelles vidéos jusqu’en août 2008

[Succès lié à une logique de diffusion]

Accès via les mobiles (grande nouveauté)

Délinéarisation de la télévision

pendant longtemps a été peu regardant sur les droits d'auteur

[Un modèle économique viable : la pub]

Insertion dans les vidéos (liens de type adwords)

vidéos de pub (très récent car complexe par rapport à l’annonceur)

Paiement uniquement si clic de l’internaute. 8$ par l’Oréal pour 1000 clics (en 2012)

Des chaînes payantes (plus depuis 2018), Youtube red 12 euros/mois (plus vraiment Youtube ?)

[La censure et Youtube]

Par les pays (Chine, Pakistan, Yemen, ... )

Par les éditeurs de vidéos (chaînes télés, musique,...). Logique a posteriori pas claire.

Par youtube lui même (violence policière en Egypte) et une gestion obscure (passeport Canadien)

YouTomb une expérience de suivi des vidéos qui disparaissent par le MIT

[Wikipedia]

Créé 1995 (Wiki-wiki : aller vite en Hawaïen)

Jimmy Wales (Jimbo), financier ayant fait fortune envisage la création d’une encyclopédie en ligne (Nupedia) limité dans l’accès à la rédaction

le principe était qu’il y aurait modération des articles... mais.... dépassé par le nombre d’articles écrits.

YouTomb une expérience de suivi des vidéos qui disparaissent par le MIT

[Wikipedia : principes]

Une encyclopédie (pas de recherche) : état de l’art (on n’attend pas toutes les explications)

Neutralité de point de vue, multilingue (pas de traduction) et contenu libre de droit.

Gratuit, modération ouverte (anti élitisme)

Préserver la cohérence et la crédibilité. Rôle du « bon samaritain »

[Wikipedia : sabotage]

déjà testé par des étudiants de sciences-po en 2009 : observé qu’en moyenne dans les 20 minutes c’est corrigé.

mars 2008, sabotage de la page "Le Meilleur des mondes" (Huxley)

l’article ’Le meilleur des mondes’ a été visité 15 000 fois en mars 2008, ce qui fait 3 500 visiteurs par semaine.

[Wikipedia : sabotage]

celui qui a créé l’article est prévenu de la modification et versionning

anonymat relatif : vérification de l’adresse IP

rôle d’une communauté de vérificateurs

prévention : pas de biens communs sans règles de gouvernance

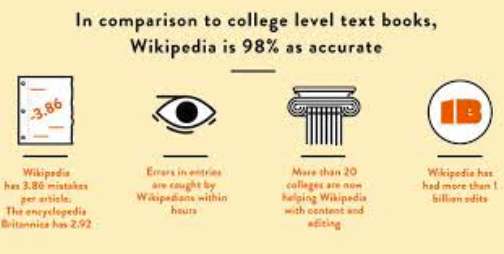

[Wikipedia : fiabilité]

étude de comparaison (Nature) entre Wikipédia et Encyclopédia Brittanica (2006)

confié à des relecteurs indépendants pour juger de la qualité des articles : même taux d’erreur (faible)

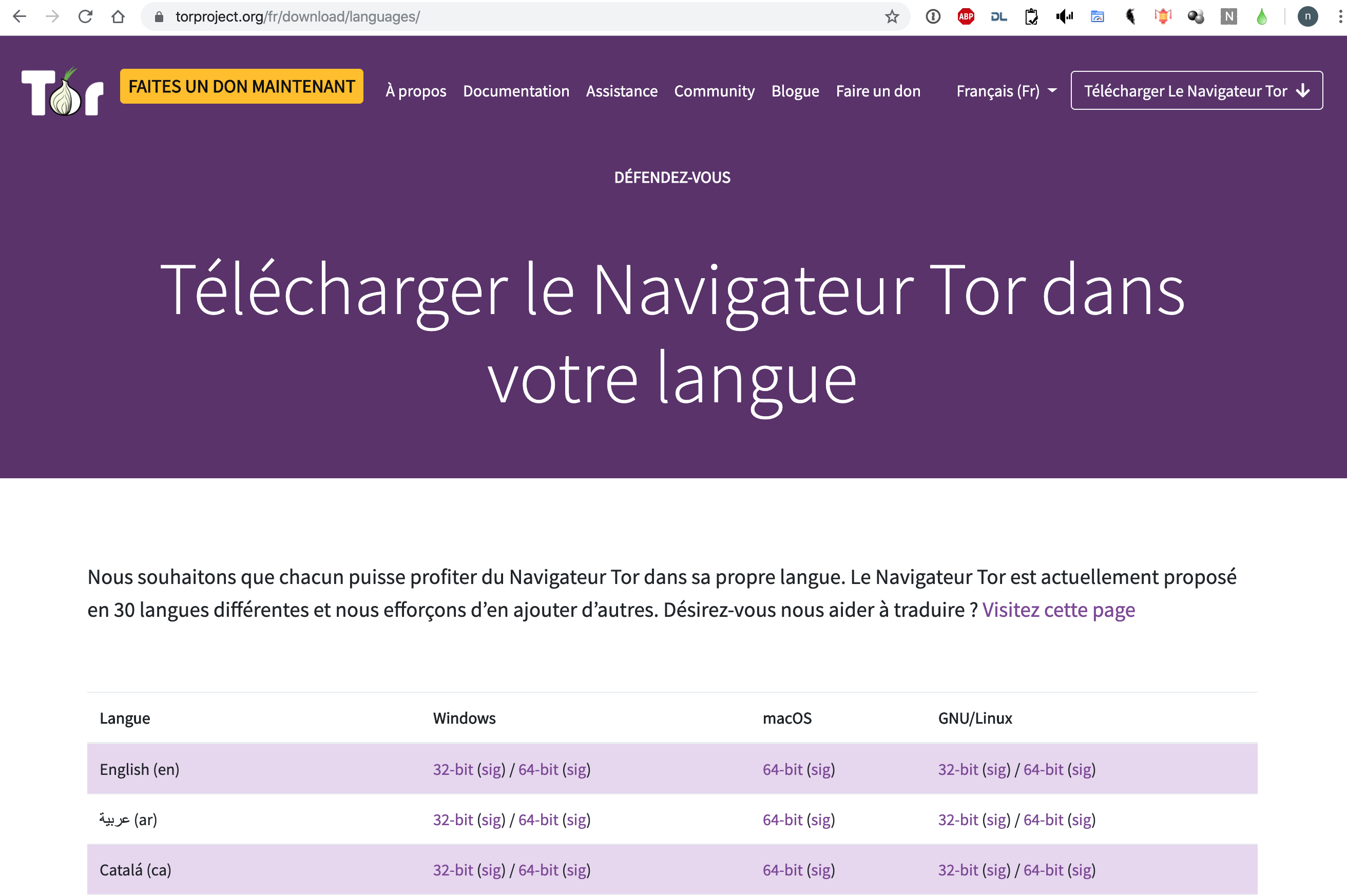

[Dark Net]

Sources

Deep Web != Dark web ∈ Dark Net

Dark Net = ensemble de réseaux

Un darknet est un réseau qui utilise des protocoles spécifiques intégrant des fonctions d'anonymat

Différentes architectures : peer2peer, friend2friend

Différents usages : gnunet (echange de fichiers), FreenNet ou Tor offrent des écosystèmes (chat, blogs, mails, ...)

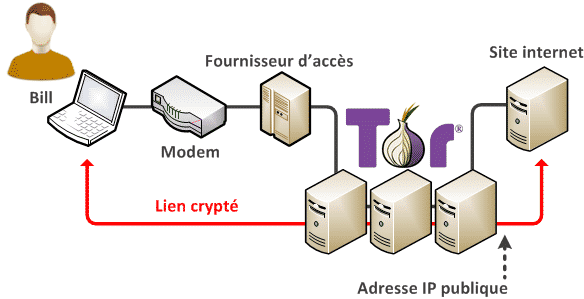

TOR

Transmission cryptées noeuds à noeuds de manière aléatoire qui rend le traking compliqué/impossible

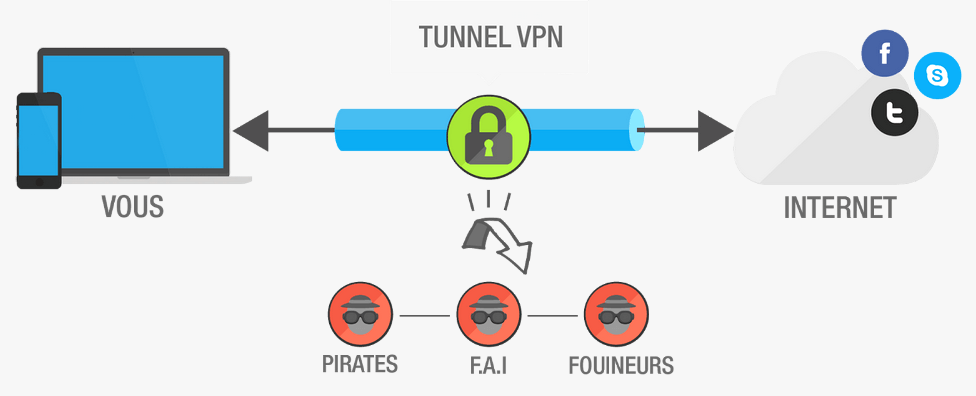

TOR VS VPN VS proxy

Tunnel virtuel pour masquer au serveur l’origine de la requete

Faiblesse : le VPN peut stocker vos données et pas de garantie de randomisation des serveurs

Proxy (privés) est similaire à un VPN : dirige votre trafic à un autre ordinateur

Un proxie par application (e-mail, navigateur, ...), IP en clair

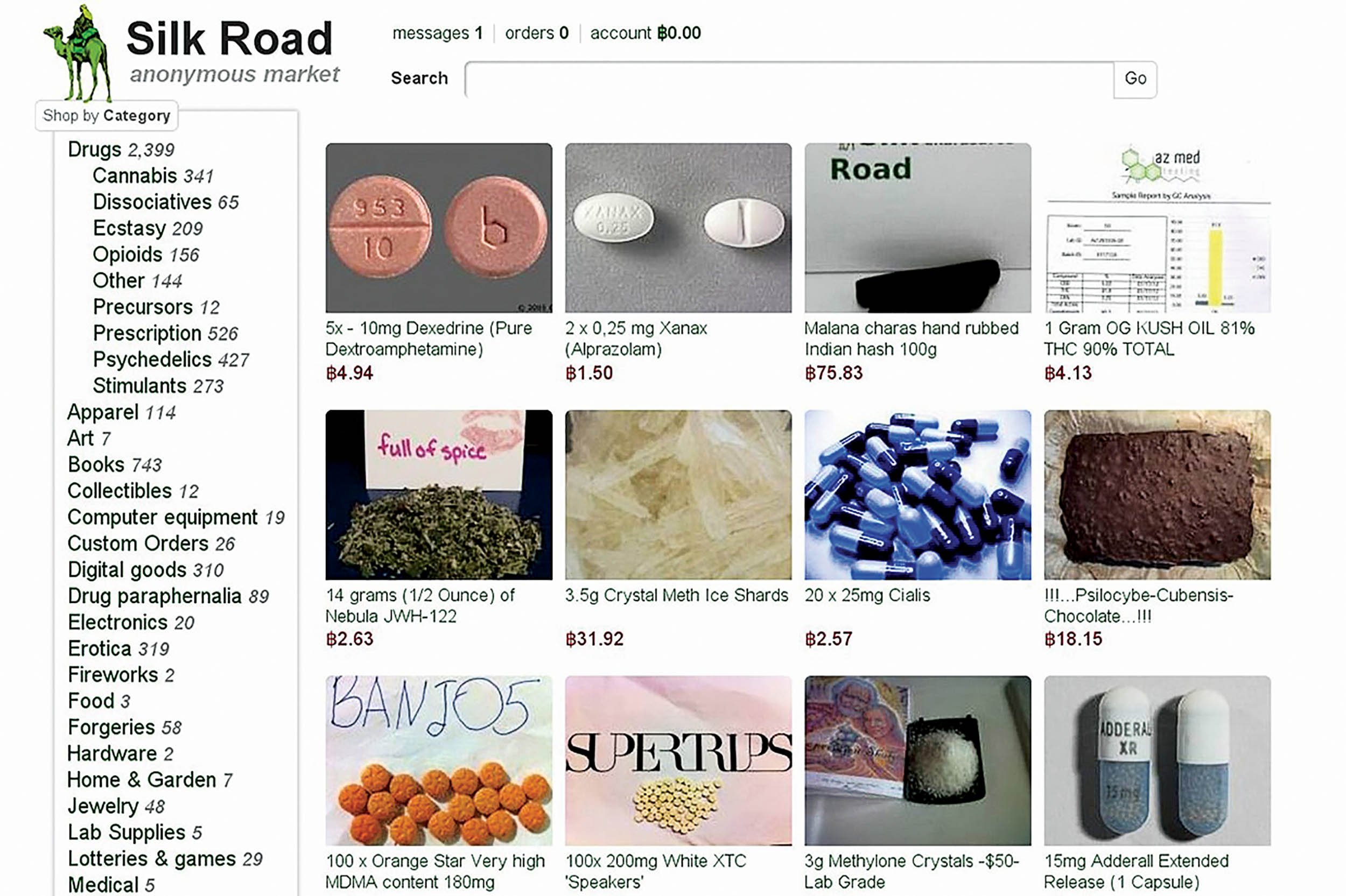

Que fait-on sur le dark Web ?

Sites marchands très évolués (photos de produits, commentaires, choix de livraisons,...)

Etude de 2500 sites du dark net (en 2016)

seulement 3 à 5% de l'activité du dark net serait illégale

50% des sites sont illégaux (surtout canabis/stimulants pour de l'achat en gros)

Faux documents : factures, passeports ()

Beaucoup d'arnaques et beaucoup de propriétaires de sites en prison

Comment payer ? Se faire livrer ?

System d’escrow : un intermédiaire de confiance qui reçoit l’argent de l’acheteur puis le reverse au vendeur (frais)

System de mixer : argent mis en commun. Impossible de savoir qui a acheté quoi (frais)

System de mixer : argent mis en commun. Impossible de savoir qui a acheté quoi (frais)

Livraison : Envoie d'adresse postale (en crypté) + boîte postale (la poste a interdiction d'ouvrir le courier)

Tentatives de faire tomber des dark nets

Use a spacebar or arrow keys to navigate